このトピックでは、リポジトリ情報が格納される各システムテーブルを抜粋して説明します。

リポジトリ管理技術名称説明主要項目TADIRリポジトリオブジェクトのディレクトリPGMIDプログラムID

OBJECTオブジェクトタイプ

OBJ_NAMEオブジェクト名称SRCSYSTEM マスタシステム

DEVCLASSパッケージ

MASTERLANGマスタ言語

COMPONENTソフトウェアコンポーネント ABAPアプリケーション 技術名称説明主要項目TAPLPアプリケーションディレクトリAPPL アプリケーションカテゴリ名KTEXT アプリケーション短文テキスト ABAPディクショナリ 技術名称説明主要項目DD02L DBテーブルTABNAME テーブル名TABCLASS テーブルカテゴリ

BUFFERED バッファリング

CONTFLAG 出荷クラスDD08LDBテーブル 外部キーTABNAME テーブル名

FIELDNAME 項目名CHECKTABLE チェックテーブル

FRKART 依存度DD05SDBテーブル 外部キー 項目TABNAME テーブル名

FIELDNAME 項目名

PRIMPOS 位置FORTABLE外部キーテーブル

FORKEY外部キー項目DD09LDBテーブル 技術設定TABNAME テーブル名TABKATサイズカテゴリ

TABARTデータクラス

PUFFERUNGバッファタイプ

TRANSPFLAG透過フラグ

BUFALLOWバッファ可能DD12LDBテーブル 二次索引SQLTABテーブル名

INDEXNAME索引 IDDD17SDBテーブル 二次索引 項目SQLTABテーブル名

INDEXNAME索引 ID

POSITIONテーブル位置FIELDNAME項目名

DESCFLAG降順DD03LDBテーブル 項目TABNAME テーブル名

FIELDNAME項目名

POSITIONテーブル位置KEYFLAGキー項目

MANDATORY必須項目

ROLLNAMEデータエレメント

CHECKTABLEチェックテーブル

INTTYPE ABAP データ型

DATATYPEデータ型DD35LSAPテーブル項目 検索ヘルプ割当TABNAME テーブル名

FIELDNAME項目名SHLPNAME検索ヘルプ名DD36SSAPテーブル項目 検索ヘルプパラメータTABNAME テーブル名

FIELDNAME項目名

SHLPFIELD検索ヘルプ ParaSHTYPE割当タイプ

SHTABLE割当テーブル

SHFIELD割当項目DARTT技術設定 データクラスDGKAT技術設定 サイズカテゴリDD25LテーブルビューVIEWNAMEビュー名ROOTTAB一次テーブル

VIEWCLASSビュータイプ

CUSTOMAUTH出荷クラス

VIEWGRANT更新ステータス

GLOBALFLAGテーブル更新DD26Sテーブルビュー 基本・結合テーブルVIEWNAMEビュー名

TABNAME基本テーブルOBJPOS反復グループ位置DD27Sテーブルビュー項目VIEWNAMEビュー名

OBJPOS反復グループ位置VIEWFIELDビュー項目

TABNAME基本テーブル

FIELDNAME基本項目

KEYFLAGキー項目

ROLLNAMEデータエレメント

RDONLY更新フラグDD28Sテーブルビュー 選択条件CONDNAME選択条件 ID

POSITION反復グループ位置TABNAMEテーブル名

FIELDNAME項目名

NEGATION否定

OPERATOR演算子

CONSTANTS定数

CONTLINE継続行フラグ

AND_ORDD29LテーブルビューとマッチコードIDの選択条件CONDNAME選択条件 IDVIEWNAMEビュー名

LINE_CNT反復グループ位置DD01LドメインDOMNAME ドメイン名

AS4LOCAL有効化ステータスDATATYPE データ型

LENG 長さ

DECIMALS 小数点以下桁数

ENTITYTAB 値テーブル

CONVEXIT 変換ルーチンDD07Lドメイン値DOMNAME ドメイン名

AS4LOCAL有効化ステータス

VALPOS ドメイン値キーDOMVALUE_L ドメインの値:下限/単一値

DOMVALUE_H ドメインの値:上限DD30L検索ヘルプSHLPNAME検索ヘルプ名SELMETHOD選択メソッド

SELMTYPE選択カテゴリ

SELMEXIT検索ヘルプ ExitDD32S検索ヘルプ 項目SHLPNAME検索ヘルプ名

FIELDNAME検索ヘルプ ParaFLPOSITION検索ヘルプ項目位置

ROLLNAMEデータエレメント

SHLPINPUT IMPORT param.

SHLPOUTPUT EXPORT param.

SHLPSELPOS 選択位置

SHLPSELDIS 選択表示

DATATYPE データ型DD31S複合検索ヘルプ 割当SHLPNAME検索ヘルプ名

SUBSHLP検索ヘルプVIASHLP検索ヘルプ (親)DD33S検索ヘルプ 項目割当SHLPNAME検索ヘルプ名

FIELDNAME検索ヘルプ Para

SUBSHLP検索ヘルプ

SUBFIELD参照パラメータDD25LロックオブジェクトDD26Sロックオブジェクト 二次テーブルDD27S ロックオブジェクト 項目DDLOGバッファ同期DDSYNバッファ同期化のパラメータABAPプログラム技術名称説明主要項目REPOSRCレポートソースコードPROGNAMEプログラム名CLASPGM クラス

SUBCプログラム Type

APPL Application

SECU権限グループ

DATA Source CodeTLIBG汎用グループTFDIR汎用モジュールFUNCNAME汎用モジュールPNAMEプログラム名

FMODEモード

UTASK更新FUPARAREF汎用モジュール(パラメータ)FUNCNAME汎用モジュール

PARAMETERパラメータ名

PARAMTYPEパラメータ TypeSTRUCTURE関連する型

DEFAULTVALデフォルト値

OPTIONALオプション paramsENLFDIR汎用モジュール(追加属性)FUNCNAME汎用モジュールAREA汎用グループ

ACTIVE有効

GENERATED生成済

FREEDATEリリース日付D020SDynpro 内容PROGプログラム名DNUM Dynpro番号

TYPE Dynproタイプ

FNUM

DGRPD021TDynpro キーワードテキストPROGプログラム名

LANG言語

FLDN項目名DTXT画面のキーワードテキストVARIDバリアント一覧REPORTレポート名

VARIANTバリアントVARIS選択画面へのバリアント割当REPORTレポート名

DYNNR Dynpro 番号

VARIANTバリアントD342LGUIステータスPROGNAME プログラム名称

STATUS GUI ステータス

TYPEロードタイプD347TGUI表題PROGNAMEプログラム名称

SPRSL言語

OBJ_CODE表題番号SEOCLASSクラス/インタフェースCLSNAME クラス名称CLSTYPEクラスタイプ

UUIDSEOCLASSDFクラス/インタフェース定義CLSNAME クラス名称

VERSIONバージョンCATEGORYカテゴリ

EXPOSURE可視性

STATEステータス

RELEASEリリース

CLSEMBED埋込可能

CLSABSTRCT抽象

CLSFINAL 最終クラスSEOCOMPOクラス/インタフェースコンポーネントCLSNAME クラス名称

CMPNAMEコンポーネントCMPTYPEコンポーネントタイプ

MTDTYPEメソッドタイプSEOCOMPODFクラス/インタフェースコンポーネント定義CLSNAME クラス名称

CMPNAMEコンポーネント

VERSIONバージョンEXPOSURE可視性

STATEステータスSEOFRIENDSクラス/インタフェース フレンド属性CLSNAME クラス名称

REFCLSNAME参照クラス名称

FRIENDTYPEフレンドタイプ

VERSIONバージョンSTATEステータスSEOIMPLRELクラス/インタフェース 属性(参照型定義)CLSNAME クラス名称

CMPNAMEコンポーネント

VERSIONバージョンREFCLSNAME参照クラス名称

IRLTYPE関係タイプSEOMETARELクラス/インタフェース スーパークラス・インタフェース定義CLSNAME クラス名称

REFCLSNAME参照クラス名称

VERSIONバージョンSTATEステータスステータス

RELTYPEクラス間の関係タイプ

RELNAME関係タイプ名SEOREDEFクラス/インタフェース 定義のオーバーライド)CLSNAME クラス名称

REFCLSNAME参照クラス名称

VERSIONバージョン

MTDNAMEメソッド名称MTDABSTRCT抽象

MTDFINAL Final

ATTVALUE初期値SEOSUBCOクラス/インタフェース サブコンポーネントCLSNAME クラス名称

CMPNAMEコンポーネント

SCONAMEサブコンポーネントCMPTYPEコンポーネントタイプ

MTDTYPEメソッドタイプSEOSUBCODFクラス/インタフェース サブコンポーネント定義CLSNAME クラス名称

CMPNAMEコンポーネント

SCONAMEサブコンポーネント

VERSIONバージョンLOCKEDロック

PARDECLTYP宣言レベル

PARPASSTYP引渡しタイプ

TYPTYPE型指定SEOTYPEPLSクラス/インタフェース データ型グループ割当CLSNAME クラス名称

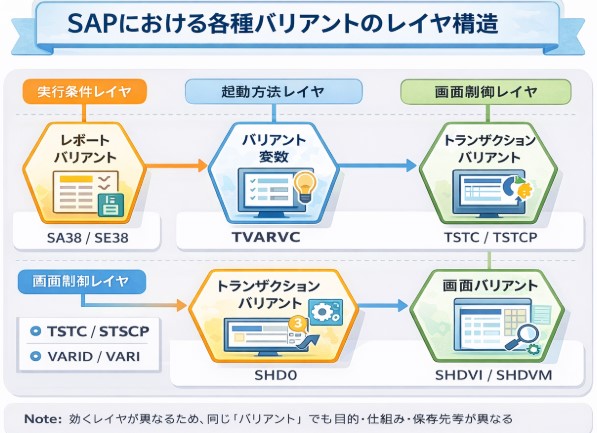

TYPEGROUPタイプグループSHDSVCI画面バリアントSCVARIANT画面バリアントPROGNAMEプログラム

DYNPRO Dynpro番号SHDSVFVCI画面バリアント: 項目内容SCVARIANT画面バリアント

FIELDNAME項目名

STEPLステップループ行FIELDVALUE項目値

--SHDTVUクライアント依存トランザクションバリアントTCVARIANT トランザクションバリアントTCODE トランザクションコードSHDTVクライアント依存トランザクションバリアントTCODE トランザクションコード

TCVARIANT トランザクションバリアントSHDTVCIUクライアント非依存トランザクションバリアントTCVARIANT トランザクションバリアントTCODE トランザクションコードSHDTVCIクライアント非依存トランザクションバリアントTCODE トランザクションコード

TCVARIANT トランザクションバリアントTSTCトランザクションコードTCODEトランザクションコードPGMNAプログラム

DYPNO Dynpro--WebDynproプログラム技術名称説明主要項目WDY_COMPONENTWeb Dynpro: ComponentCOMPONENT_NAMEコンポーネント名称

VERSIONプログラムステータス

TYPEタイプMODULE‗POOL_NAMEモジュールプール名拡張技術名称説明主要項目MODSAP拡張プロジェクト(カスタマEXIT)NAME拡張プロジェクト名称

構成要素TYPタイプ

MEMBER拡張名称DEVCLASSパッケージMODACT拡張実装(カスタマEXIT)NAME拡張名

TYP構成要素タイプ

MEMBER拡張BADI_SPOTBAdi定義BADI‗NAME BAdi定義名称ENHSPOTNAME拡張スポット名称ENHOBJ拡張オブジェクトENHNAME拡張実装

VERSIONバージョン

OBJ_TYPオブジェクトタイプ

OBJ_NAMEオブジェクト名称